Асимметричное шифрование – также известное как криптография с открытым ключом

Как эксперт в области кибербезопасности, я рад представить вам окончательное руководство по асимметричному шифрованию. В этой статье мы рассмотрим основные концепции асимметричного шифрования, углубимся в то, как оно работает, обсудим различные типы алгоритмов асимметричного шифрования и изучим сильные и слабые стороны этого важнейшего метода защиты данных. Итак, давайте начнем!

Понимание асимметричного шифрования

Прежде чем углубляться в тонкости асимметричного шифрования, важно усвоить основы. Асимметричное шифрование, часто называемое шифрованием с открытым ключом, — это криптографический метод, который использует два разных ключа для шифрования и дешифрования. В отличие от симметричного шифрования, которое использует один ключ для обеих функций, асимметричное шифрование обеспечивает повышенную безопасность за счет использования двух различных ключей: открытого ключа и закрытого ключа.

Теперь вы можете задаться вопросом, что это за ключи и как они вписываются в процесс шифрования? Давайте разберем это в следующих разделах.

Основы асимметричного шифрования

Суть асимметричного шифрования заключается в концепции пар ключей — открытого ключа и закрытого ключа. Открытый ключ доступен для всех, в то время как закрытый ключ остается в надежных руках предполагаемого получателя или владельца. Когда кто-то хочет отправить сообщение владельцу открытого ключа, он использует этот ключ для шифрования сообщения перед его передачей. После получения, закрытый ключ, который находится у владельца, используется для дешифрования сообщения, обеспечивая конфиденциальность.

Важно отметить, что, хотя открытый ключ может свободно распространяться без ущерба для безопасности, закрытый ключ должен быть тщательно охраняем. Без закрытого ключа неавторизованные лица практически не смогут расшифровать зашифрованную информацию, что обеспечивает дополнительный уровень защиты для конфиденциальных данных.

Ключевые компоненты асимметричного шифрования

Асимметричное шифрование полагается на несколько ключевых компонентов для эффективного функционирования. Во-первых, это открытые и закрытые ключи, которые являются основой процесса шифрования. Кроме того, цифровые сертификаты играют важную роль в обеспечении подлинности и целостности открытых ключей. Эти сертификаты, выданные доверенными сертификационными центрами, содержат важную информацию о владельце открытого ключа, служа гарантией его легитимности.

Более того, алгоритмы асимметричного шифрования, такие как RSA, Диффи-Хеллмана и эллиптическая криптография, составляют основу этого метода шифрования. Эти алгоритмы обеспечивают математические основы, необходимые для безопасного шифрования и дешифрования данных.

Важность асимметричного шифрования

Теперь, когда мы разобрались с основами, давайте изучим, почему асимметричное шифрование является важным компонентом безопасности данных.

Роль в защите данных

Асимметричное шифрование играет ключевую роль в обеспечении конфиденциальности, целостности и подлинности данных. Используя два разных ключа, оно предоставляет надежный механизм для безопасной передачи конфиденциальной информации по сетям или её безопасного хранения. Это особенно важно при работе с цифровыми коммуникациями, где риск перехвата или несанкционированного доступа всегда присутствует.

Возьмем, к примеру, защищенную электронную почту. Используя открытый ключ получателя, отправитель может зашифровать сообщение, делая его нечитаемым для посторонних глаз во время передачи. По прибытии только получатель, обладающий соответствующим закрытым ключом, может расшифровать и получить доступ к сообщению, обеспечивая конфиденциальность содержимого.

Асимметричное шифрование в цифровых подписях

Помимо своей роли в обеспечении конфиденциальности, асимметричное шифрование также позволяет использовать цифровые подписи. Цифровая подпись служит криптографической печатью, обеспечивая доказательства подлинности и целостности цифровых документов или транзакций. Применяя закрытый ключ отправителя для цифровой подписи документа, любые изменения в содержимом становятся обнаружимыми, так как подпись больше не будет действительной. Таким образом, цифровые подписи играют важную роль в предотвращении подделки или фальсификации, укрепляя доверие в цифровой среде.

Как работает асимметричное шифрование

Теперь, когда мы понимаем значение асимметричного шифрования, давайте углубимся в механизмы этой увлекательной криптографической техники.

Процесс асимметричного шифрования

Асимметричное шифрование можно разделить на три основных этапа: генерация ключей, шифрование и дешифрование. Во-первых, пользователь генерирует пару ключей, состоящую из открытого и закрытого ключей. После генерации пользователь распространяет открытый ключ другим лицам, одновременно защищая закрытый ключ.

Когда кто-то хочет отправить зашифрованное сообщение, он использует открытый ключ получателя для его шифрования. После получения зашифрованного сообщения только получатель может его дешифровать с помощью своего закрытого ключа. Этот процесс гарантирует, что только авторизованные стороны могут получить доступ к исходной информации, защищая ее конфиденциальность.

Объяснение открытых и закрытых ключей

Чтобы лучше понять различие между открытыми и закрытыми ключами, рассмотрим аналогию из реального мира. Представьте себе висячий замок и соответствующий ему ключ. Любой может использовать замок, чтобы закрыть коробку, но только обладатель ключа может ее открыть. Аналогично, открытый ключ действует как замок, а соответствующий закрытый ключ — как уникальный ключ, необходимый для расшифровки зашифрованного сообщения. Это важное различие гарантирует, что хотя информацию может зашифровать любой, только предназначенный получатель обладает средствами для ее дешифровки.

Различные типы асимметричного шифрования

Асимметричное шифрование включает различные алгоритмы, каждый из которых имеет свои преимущества и подходящие случаи использования. Здесь мы рассмотрим три наиболее известных алгоритма асимметричного шифрования, используемых сегодня.

Шифрование RSA

Один из самых широко используемых алгоритмов, RSA (названный в честь своих создателей Рона Ривеста, Ади Шамира и Леонарда Адлемана), основан на факторизации простых чисел. RSA предоставляет надежный метод для безопасной коммуникации и является высоко гибким, позволяя использовать различные длины ключей для удовлетворения различных требований безопасности.

Я лично столкнулся с мощью шифрования RSA, работая над проектом по защите конфиденциальных данных клиентов для транснациональной корпорации. Внедрение шифрования RSA обеспечило доступ к конфиденциальным данным только уполномоченным лицам, обладающим личным ключом, что обеспечило спокойствие как компании, так и ее ценным клиентам.

Обмен ключами Диффи-Хеллмана

Алгоритм обмена ключами Диффи-Хеллмана произвел революцию в области криптографии, позволив установить общий секретный ключ по незащищенному каналу связи без предварительного общения. Гениальность этого алгоритма заключается в его способности предотвращать попытки перехвата и обеспечивать, чтобы только предполагаемые получатели могли получить общий секрет.

Во время моего исследования протоколов безопасной коммуникации я обнаружил элегантность и эффективность алгоритма обмена ключами Диффи-Хеллмана. Его вклад в установление безопасных соединений в сценариях, где предварительно обменянные ключи не являются возможными или безопасными, невозможно переоценить.

Криптография на эллиптических кривых

Криптография на эллиптических кривых (ECC) – это алгоритм асимметричного шифрования, использующий свойства эллиптических кривых над конечными полями. ECC предлагает более высокий уровень безопасности при меньших размерах ключей по сравнению с другими алгоритмами, что делает его особенно полезным в условиях ограниченных ресурсов.

Разрабатывая решение для мобильного банковского приложения, я обнаружил, что способность ECC обеспечивать надежное шифрование при ограниченных вычислительных ресурсах была неоценимой. Используя этот алгоритм, мы смогли обеспечить безопасность конфиденциальных финансовых транзакций, проводимых через приложение, даже на устройствах с ограниченной вычислительной мощностью.

Сильные и слабые стороны асимметричного шифрования

Как и любая мера безопасности, асимметричное шифрование имеет свои сильные и слабые стороны. Давайте рассмотрим эти аспекты, чтобы получить полное представление о его ограничениях.

Преимущества асимметричного шифрования

Одним из ключевых преимуществ асимметричного шифрования является его способность обеспечивать безопасную связь и хранение данных без необходимости обмена или распределения общего секретного ключа. Это устраняет риски, связанные с обменом ключами, и по своей сути повышает безопасность. Кроме того, асимметричное шифрование поддерживает критически важные приложения, такие как цифровые подписи, что обеспечивает невозможность отказа и гарантирует целостность сообщений.

Кроме того, постоянные усовершенствования алгоритмов асимметричного шифрования и использование больших размеров ключей способствуют надежности этого метода, делая его устойчивым к атакам злоумышленников.

Возможные недостатки и ограничения

Несмотря на значительные преимущества, асимметричное шифрование также имеет определенные ограничения. Вычислительная нагрузка, связанная с асимметричным шифрованием, выше по сравнению с методами симметричного шифрования, что делает его относительно медленнее. Это может создать проблемы при работе с большими объемами данных или в приложениях, чувствительных к времени.

Кроме того, зависимость от открытых ключей требует наличия надежной инфраструктуры открытых ключей и сертификационных центров, чтобы предотвратить обман пользователей с использованием поддельных открытых ключей. Также безопасность асимметричного шифрования сильно зависит от секретности закрытого ключа. Любой компромисс закрытого ключа может поставить под угрозу конфиденциальность зашифрованных данных.

Часто задаваемые вопросы: часто задаваемые вопросы

В: чем отличается асимметричное шифрование от симметричного шифрования?

О: Асимметричное шифрование, или шифрование с открытым ключом, использует два разных ключа для шифрования и дешифрования, тогда как симметричное шифрование использует один ключ для обеих функций.

В: почему асимметричное шифрование важно для безопасности данных?

О: Асимметричное шифрование обеспечивает надежный механизм для безопасной передачи конфиденциальной информации и гарантирует конфиденциальность, подлинность и целостность данных.

В: все ли алгоритмы асимметричного шифрования одинаково безопасны?

О: Нет, различные алгоритмы асимметричного шифрования предлагают различные уровни безопасности. RSA, Диффи-Хеллмана и эллиптическая криптография имеют свои сильные стороны и подходящие области применения.

В: каковы преимущества использования асимметричного шифрования?

О: Асимметричное шифрование устраняет необходимость обмена секретными ключами, поддерживает цифровые подписи и постоянно развивается, чтобы надежно противостоять атакам.

В: есть ли ограничения у асимметричного шифрования?

О: Несмотря на многочисленные преимущества, асимметричное шифрование может быть вычислительно медленным, требует надежной инфраструктуры открытых ключей и сильно зависит от сохранения секретности частного ключа.

В: является ли асимметричное шифрование лучшим выбором для всех нужд в безопасности данных?

О: Асимметричное шифрование — мощный инструмент, но он не всегда может быть лучшим выбором. При выборе методов шифрования следует учитывать такие факторы, как вычислительные требования, скорость и конкретные потребности в безопасности.

В заключение, понимание концепций, работы и различных типов асимметричного шифрования имеет важное значение в сегодняшнем цифровом мире. Это руководство предоставило углубленный обзор асимметричного шифрования, исследуя его значимость для безопасности данных, процессы шифрования и дешифрования, различные алгоритмы, а также его сильные и слабые стороны. Используя возможности асимметричного шифрования, люди и организации могут защищать свои конфиденциальные данные и поддерживать доверие в цифровом пространстве. Оставайтесь в безопасности!

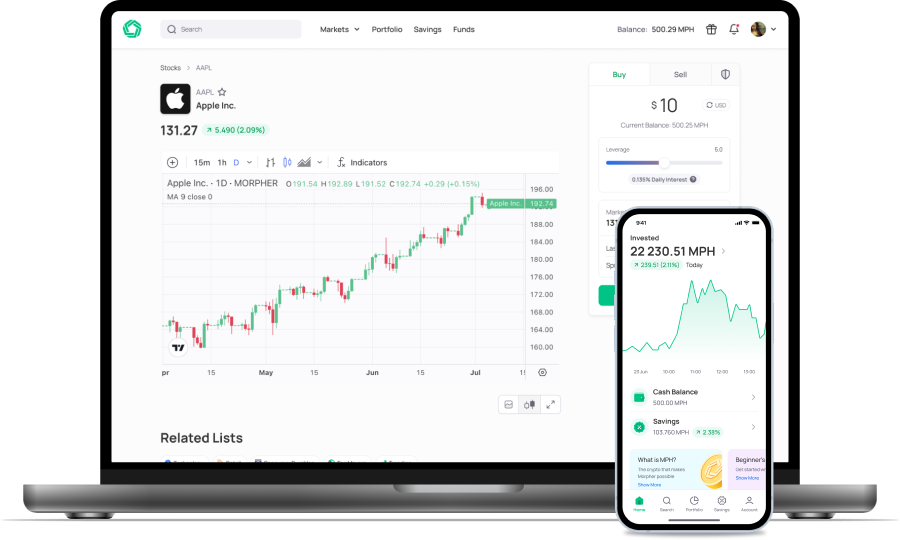

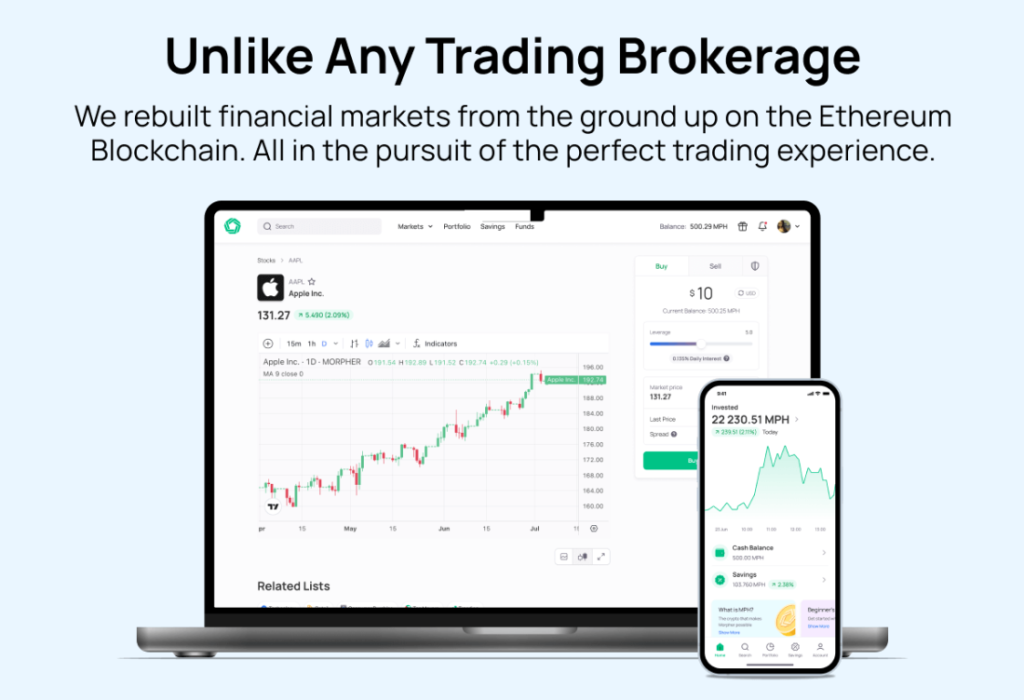

Принимая во внимание преимущества безопасности асимметричного шифрования в цифровом пространстве, рассмотрите возможность улучшить ваш опыт торговли с Morpher. Наша революционная платформа использует технологию блокчейн, чтобы предложить нулевые комиссии, бесконечную ликвидность и уникальный торговый опыт для различных классов активов. С Morpher вы можете торговать с уверенностью, зная, что ваши инвестиции защищены с помощью нашего некостодиального Morpher Wallet. Готовы преобразовать вашу торговлю? Зарегистрируйтесь и получите бесплатный бонус за регистрацию уже сегодня и присоединяйтесь к будущему инвестирования с Morpher.

Отказ от ответственности: Все инвестиции связаны с риском, и прошлые результаты ценных бумаг, отраслей, секторов, рынков, финансовых продуктов, торговых стратегий или индивидуальной торговли не гарантируют будущих результатов или доходов. Инвесторы несут полную ответственность за любые инвестиционные решения, которые они принимают. Такие решения должны основываться исключительно на оценке их финансового положения, инвестиционных целей, толерантности к риску и потребностей в ликвидности. Этот пост не является инвестиционным советом.

Универсальная торговая платформа

Сотни рынков в одном месте - Apple, Bitcoin, золото, часы, NFT, кроссовки и многое другое.

Универсальная торговая платформа

Сотни рынков в одном месте - Apple, Bitcoin, золото, часы, NFT, кроссовки и многое другое.