El Auge del Crypto Jacking: Cómo Proteger Sus Dispositivos

Como experto en ciberseguridad, he presenciado el alarmante aumento de una nueva amenaza digital: el criptojacking. En este artículo, arrojaré luz sobre qué es el criptojacking, su impacto en sus dispositivos y en el mundo en general, cómo identificar tales ataques y, lo más importante, cómo protegerse contra ellos.

Comprendiendo el Crypto Jacking

Si no está familiarizado con el término, permítame desglosarlo para usted. El Crypto Jacking es una técnica ingeniosa empleada por los cibercriminales para minar criptomonedas utilizando la potencia de cálculo de sus dispositivos sin su conocimiento o consentimiento. Es como si los hackers desviasen los recursos de su computadora para llenar sus propios bolsillos.

El Crypto Jacking ha ganado notoriedad en los últimos años como una forma sigilosa de cibercrimen que puede pasar desapercibida durante períodos prolongados. Los actores maliciosos detrás de estos ataques a menudo capitalizan la creciente popularidad de las criptomonedas y la falta de conciencia entre los usuarios sobre los riesgos asociados con tales actividades.

¿Qué es el Crypto Jacking?

El Crypto Jacking se refiere al uso no autorizado de la potencia de procesamiento de sus dispositivos para minar criptomonedas. Al incrustar código malicioso en sitios web, correos electrónicos o incluso aplicaciones, los hackers secuestran sus dispositivos y los ponen a trabajar, resolviendo problemas matemáticos complejos para minar monedas virtuales como Bitcoin o Monero.

Uno de los aspectos preocupantes del Crypto Jacking es su potencial impacto en el rendimiento y la longevidad de sus dispositivos. La tensión constante sobre su CPU y GPU puede llevar al sobrecalentamiento, al aumento del consumo de energía y, en última instancia, al daño del hardware si no se controla. Esto no solo afecta a los usuarios individuales, sino que también plantea riesgos significativos para las empresas que pueden convertirse sin saberlo en focos de estas actividades ilícitas.

La Evolución del Crypto Jacking

Con los años, el Crypto Jacking ha evolucionado, volviéndose más sofisticado y omnipresente. Lo que inicialmente comenzó como una rareza se ha transformado en una amenaza prevalente, dirigida tanto a individuos como a organizaciones. Los hackers están constantemente refinando sus técnicas para permanecer indetectables, lo que hace esencial que todos comprendan los peligros y aprendan cómo proteger sus dispositivos.

A medida que el panorama de las criptomonedas continúa expandiéndose, también lo hacen los métodos empleados por los cibercriminales para explotar a los usuarios desprevenidos. Desde la utilización de técnicas avanzadas de ofuscación hasta el aprovechamiento de vulnerabilidades en software popular, la evolución del Crypto Jacking subraya la importancia de mantenerse vigilante e implementar medidas de seguridad robustas para protegerse contra tales amenazas.

El Impacto del Crypto Jacking

Cómo Afecta el Crypto Jacking a Sus Dispositivos

El crypto jacking puede tener consecuencias graves para sus dispositivos. A medida que los hackers explotan su poder de cómputo, sus dispositivos pueden ralentizarse significativamente, drenando la vida útil de la batería más rápido de lo habitual. Además, el uso excesivo de la CPU puede llevar al sobrecalentamiento, dañando potencialmente su hardware.

Además, el crypto jacking también puede comprometer la seguridad de sus datos personales. Cuando su dispositivo se utiliza para minar criptomonedas sin su consentimiento, existe el riesgo de que la información sensible almacenada en su dispositivo pueda ser expuesta a actores maliciosos, poniendo en peligro su privacidad.

El Impacto Global del Crypto Jacking

El crypto jacking no es solo una molestia para los propietarios individuales de dispositivos; también representa una amenaza significativa para el entorno digital global. El uso rampante de esta técnica sobrecarga los recursos de la red, lo que lleva a experiencias de navegación lentas y rendimiento degradado para todos.

Además, el consumo de energía asociado con el crypto jacking es una preocupación creciente para los ambientalistas. El poder computacional masivo requerido para minar criptomonedas no solo contribuye a facturas de electricidad más altas para los individuos, sino que también tiene un impacto más amplio en el consumo de energía del planeta. A medida que más dispositivos son secuestrados para la minería de criptomonedas, la huella de carbono del mundo digital continúa expandiéndose, sumando a los desafíos de los esfuerzos de mitigación del cambio climático.

Identificando Ataques de Crypto Jacking

Conocer las señales de un ataque de crypto jacking es crucial para proteger sus dispositivos de esta insidiosa amenaza.

Los ataques de crypto jacking se han vuelto cada vez más prevalentes en los últimos años, con ciberdelincuentes explotando dispositivos de usuarios desprevenidos para minar criptomonedas sin su consentimiento. Estos ataques pueden afectar significativamente el rendimiento de su dispositivo e incluso causar daños en el hardware si no se detectan.

Señales Comunes de Crypto Jacking

Esté atento a las señales reveladoras de que su dispositivo podría estar siendo utilizado para crypto jacking. Ruido excesivo del ventilador, rendimiento lento y sobrecalentamiento constante son indicadores comunes. Además, preste atención al uso de recursos de su dispositivo; picos inexplicables y alta utilización de la CPU podrían ser señales de alerta.

Además de estas señales, otro síntoma de crypto jacking es un aumento repentino en su factura de electricidad. Dado que la minería de criptomonedas requiere una cantidad sustancial de poder computacional, los ciberdelincuentes que secuestran su dispositivo para minar criptomonedas pueden resultar en un aumento notable en el consumo de energía.

Herramientas para Detectar Crypto Jacking

Afortunadamente, existen herramientas efectivas disponibles para ayudarle a detectar y prevenir ataques de crypto jacking. Software anti-malware, extensiones de navegador y bloqueadores de anuncios pueden ayudar a proteger sus dispositivos contra scripts maliciosos y actividades de minería de criptomonedas.

Además, mantenerse informado sobre las últimas tendencias en amenazas cibernéticas y actualizar regularmente su software de seguridad también puede mejorar su defensa contra el crypto jacking. Al mantenerse vigilante y proactivo, puede minimizar el riesgo de ser víctima de estos ataques sigilosos.

Prevención del Criptojacking

Mejores Prácticas para la Seguridad de los Dispositivos

Asegure sus dispositivos siguiendo estas mejores prácticas:

- Mantenga su sistema operativo y aplicaciones actualizados para corregir vulnerabilidades conocidas.

- Utilice contraseñas fuertes y únicas para todas sus cuentas.

- Sea cauteloso al hacer clic en enlaces sospechosos o descargar archivos de fuentes no confiables.

- Haga copias de seguridad regularmente de sus archivos importantes en almacenamiento externo o en la nube.

Asegurar la seguridad de sus dispositivos es crucial para protegerlos contra amenazas potenciales como el criptojacking. Al mantenerse proactivo e implementar estas mejores prácticas, puede reducir significativamente el riesgo de ser víctima de actividades maliciosas.

Medidas de Protección Avanzada Contra el Criptojacking

Si desea llevar su defensa contra el criptojacking al siguiente nivel, considere lo siguiente:

- Instale extensiones de navegador que bloqueen scripts de minería de criptomonedas.

- Utilice un bloqueador de anuncios reputado para filtrar anuncios maliciosos.

- Habilite un firewall para prevenir el acceso no autorizado a sus dispositivos.

- Considere usar una red privada virtual (VPN) para cifrar su tráfico de internet y mejorar la privacidad.

Estas medidas de protección avanzadas ofrecen una capa adicional de seguridad, mejorando su defensa general contra intentos de criptojacking. Al combinar estas estrategias con las prácticas de seguridad básicas, puede crear un escudo robusto para mantener sus dispositivos y datos seguros frente a las amenazas cibernéticas.

Respondiendo a los Ataques de Crypto Jacking

Los ataques de crypto jacking se han convertido en una amenaza prevalente en el mundo digital, con ciberdelincuentes explotando los dispositivos de usuarios desprevenidos para minar criptomonedas sin su consentimiento. Estos ataques pueden ralentizar su dispositivo, agotar su batería y potencialmente comprometer su información sensible. Es crucial estar al tanto de los pasos a seguir cuando sospecha que su dispositivo ha sido víctima de tal ataque.

Pasos a Seguir Cuando Ha Sido Víctima de Crypto Jacking

Si sospecha que su dispositivo ha sido víctima de un ataque de crypto jacking, esto es lo que debe hacer:

- Desconecte su dispositivo de internet para detener cualquier actividad de minería en curso.

- Escanee su dispositivo a fondo con un software anti-malware de buena reputación.

- Elimine cualquier amenaza e software malicioso identificado.

- Actualice su software de seguridad y aplique cualquier parche disponible.

Adicionalmente, es aconsejable monitorear el rendimiento de su dispositivo después del ataque para asegurar que no queden efectos persistentes o malware oculto.

Recuperación de un Ataque de Crypto Jacking

Recuperarse de un ataque de crypto jacking puede ser un proceso desafiante que requiere diligencia y precaución. Restaurar su dispositivo desde una copia de seguridad realizada antes del ataque puede ayudar a eliminar cualquier software malicioso que haya sido instalado. Además, cambiar todas sus contraseñas, especialmente las relacionadas con cuentas sensibles, es esencial para prevenir accesos no autorizados adicionales.

Considere implementar medidas de seguridad adicionales, como la autenticación de dos factores, para fortalecer sus defensas contra futuros ataques. Al tomar estos pasos proactivos, puede mejorar la seguridad de sus dispositivos y reducir el riesgo de ser víctima de esquemas de crypto jacking.

Preguntas Frecuentes

¿Qué es el crypto jacking?

El crypto jacking se refiere al uso no autorizado de la potencia de cálculo de sus dispositivos para minar criptomonedas, a menudo sin su conocimiento o consentimiento.

El crypto jacking se ha convertido en una amenaza cibernética prevalente en los últimos años, con hackers explotando vulnerabilidades en los sistemas para secuestrar la potencia de procesamiento en su beneficio. Esta práctica puede llevar a un aumento en las facturas de electricidad, una reducción en la vida útil del dispositivo y un rendimiento comprometido.

¿Cómo puedo identificar si mi dispositivo ha sido víctima de crypto jacking?

Esté atento a signos como sobrecalentamiento, bajo rendimiento y picos inesperados en el uso de la CPU. Además, utilizar software anti-malware y extensiones del navegador que bloqueen scripts de minería de criptomonedas puede ayudar a detectar y prevenir ataques de crypto jacking.

Otro indicador de crypto jacking es un aumento repentino en el ruido del ventilador de su dispositivo, ya que trabaja más para acomodar las mayores demandas de procesamiento impuestas por las actividades de minería. Monitorear regularmente el rendimiento de su dispositivo puede ayudarle a detectar cualquier comportamiento inusual.

¿Cómo puedo prevenir el crypto jacking?

Prevenga los ataques de crypto jacking practicando buenos hábitos de seguridad en sus dispositivos, como actualizar regularmente su sistema operativo y aplicaciones, usar contraseñas fuertes y únicas, y ser cauteloso al descargar archivos o hacer clic en enlaces sospechosos. Además, considere instalar extensiones del navegador y bloqueadores de anuncios que filtren scripts y anuncios maliciosos.

Además, mantenerse informado sobre las últimas técnicas y tendencias de crypto jacking puede ayudarle a estar un paso adelante de los ciberdelincuentes. Educarse a sí mismo y a su equipo sobre los riesgos asociados con el crypto jacking puede capacitarle para implementar medidas de seguridad robustas.

¿Qué debo hacer si he sido víctima de crypto jacking?

Si sospecha un ataque de crypto jacking, desconecte su dispositivo de internet, escanee en busca de malware, elimine amenazas y actualice su software de seguridad. Tomar estos pasos ayudará a mitigar el impacto del ataque.

Después de abordar la amenaza inmediata del crypto jacking, considere realizar una auditoría de seguridad exhaustiva para identificar cualquier vulnerabilidad que haya sido explotada. Implementar autenticación multifactor, segmentación de red y sistemas de detección de intrusiones puede fortalecer sus defensas contra futuros ataques.

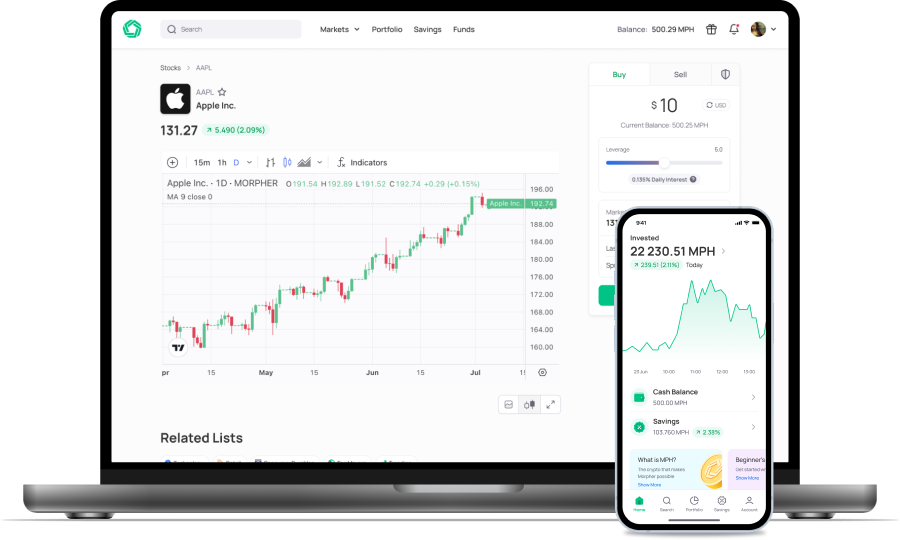

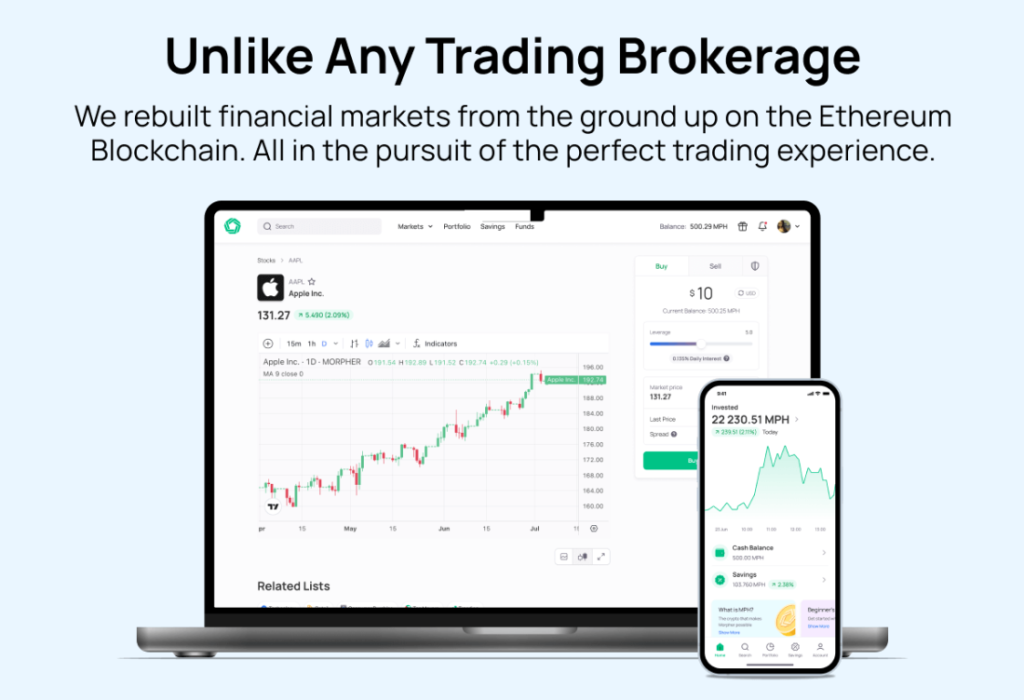

Mientras que proteger sus dispositivos contra el crypto jacking es crucial, es igualmente importante asegurar que sus inversiones sean seguras y eficientes. Descubra el futuro del trading con Morpher, una plataforma que encarna la seguridad e innovación de la tecnología blockchain. Con Morpher, puede operar en una multitud de mercados sin comisiones, con liquidez infinita y la seguridad de una cartera no custodial. Aproveche el poder de la inversión fraccional, la venta en corto y hasta 10x de apalancamiento para mejorar su estrategia de trading. Regístrese y obtenga su bono de inscripción gratis hoy, y únase a una comunidad de inversores que están revolucionando la forma en que operamos a nivel global.

Descargo de responsabilidad: Todas las inversiones conllevan riesgos y el rendimiento pasado de un valor, industria, sector, mercado, producto financiero, estrategia de trading o trading individual no garantiza resultados o rendimientos futuros. Los inversores son totalmente responsables de cualquier decisión de inversión que tomen. Tales decisiones deben basarse únicamente en una evaluación de sus circunstancias financieras, objetivos de inversión, tolerancia al riesgo y necesidades de liquidez. Esta publicación no constituye asesoramiento de inversión.

Comercio sin complicaciones para todos

Cientos de mercados en un solo lugar - Apple, Bitcoin, Oro, Relojes, NFTs, Zapatillas y mucho más.

Comercio sin complicaciones para todos

Cientos de mercados en un solo lugar - Apple, Bitcoin, Oro, Relojes, NFTs, Zapatillas y mucho más.