Der Aufstieg des Krypto-Jackings: So schützen Sie Ihre Geräte

Als Cybersicherheitsexperte habe ich den alarmierenden Anstieg einer neuen digitalen Bedrohung beobachtet: Crypto-Jacking. In diesem Artikel werde ich erläutern, was Crypto-Jacking ist, welche Auswirkungen es auf Ihre Geräte und die Welt im Allgemeinen hat, wie man solche Angriffe erkennt und, am wichtigsten, wie Sie sich dagegen schützen können.

Verständnis von Crypto Jacking

Falls Sie mit dem Begriff nicht vertraut sind, lassen Sie mich ihn für Sie erklären. Crypto Jacking ist eine ausgeklügelte Technik, die von Cyberkriminellen verwendet wird, um Kryptowährungen mit der Rechenleistung Ihrer Geräte ohne Ihr Wissen oder Ihre Zustimmung zu schürfen. Es ist, als würden Hacker die Ressourcen Ihres Computers nutzen, um ihre eigenen Taschen zu füllen.

Crypto Jacking hat in den letzten Jahren als heimliche Form der Cyberkriminalität an Bekanntheit gewonnen, die über längere Zeiträume unentdeckt bleiben kann. Die böswilligen Akteure hinter diesen Angriffen nutzen oft die wachsende Popularität von Kryptowährungen und das mangelnde Bewusstsein der Nutzer über die damit verbundenen Risiken aus.

Was ist Crypto Jacking?

Crypto Jacking bezieht sich auf die unbefugte Nutzung der Rechenleistung Ihrer Geräte, um Kryptowährungen zu schürfen. Durch das Einbetten von bösartigem Code in Websites, E-Mails oder sogar Apps kapern Hacker Ihre Geräte und setzen sie ein, um komplexe mathematische Probleme zu lösen und virtuelle Währungen wie Bitcoin oder Monero zu schürfen.

Einer der besorgniserregenden Aspekte von Crypto Jacking ist sein potenzieller Einfluss auf die Leistung und Langlebigkeit Ihrer Geräte. Die ständige Belastung Ihrer CPU und GPU kann zu Überhitzung, erhöhtem Energieverbrauch und letztlich zu Hardwareschäden führen, wenn sie nicht kontrolliert wird. Dies betrifft nicht nur einzelne Nutzer, sondern stellt auch erhebliche Risiken für Unternehmen dar, die möglicherweise unbewusst Brutstätten für solche illegalen Aktivitäten werden.

Die Evolution des Crypto Jacking

Im Laufe der Jahre hat sich Crypto Jacking weiterentwickelt, ist ausgefeilter und allgegenwärtiger geworden. Was anfangs selten war, hat sich zu einer weit verbreiteten Bedrohung entwickelt, die sowohl Einzelpersonen als auch Organisationen gleichermaßen angreift. Hacker verfeinern ständig ihre Techniken, um unentdeckt zu bleiben, was es wesentlich macht, dass jeder die Gefahren versteht und lernt, wie man seine Geräte schützt.

Mit der fortlaufenden Expansion des Kryptowährungsmarktes entwickeln sich auch die Methoden, die von Cyberkriminellen genutzt werden, um ahnungslose Nutzer auszubeuten. Von der Nutzung fortschrittlicher Verschleierungstechniken bis hin zur Ausnutzung von Schwachstellen in populärer Software, die Evolution des Crypto Jacking unterstreicht die Bedeutung von Wachsamkeit und der Implementierung robuster Sicherheitsmaßnahmen, um sich gegen solche Bedrohungen zu schützen.

Die Auswirkungen von Crypto Jacking

Wie Crypto Jacking Ihre Geräte beeinflusst

Crypto Jacking kann schwerwiegende Folgen für Ihre Geräte haben. Da Hacker Ihre Rechenleistung ausnutzen, können Ihre Geräte erheblich langsamer werden und ihre Batterielebensdauer schneller als üblich erschöpfen. Darüber hinaus kann die übermäßige Nutzung der CPU zu Überhitzung führen, was möglicherweise Ihre Hardware beschädigen könnte.

Darüber hinaus kann Crypto Jacking auch die Sicherheit Ihrer persönlichen Daten gefährden. Wenn Ihr Gerät ohne Ihre Zustimmung zum Mining von Kryptowährungen verwendet wird, besteht das Risiko, dass sensible Informationen, die auf Ihrem Gerät gespeichert sind, böswilligen Akteuren ausgesetzt werden, wodurch Ihre Privatsphäre gefährdet wird.

Die globalen Auswirkungen von Crypto Jacking

Crypto Jacking ist nicht nur eine Belästigung für einzelne Gerätebesitzer; es stellt auch eine erhebliche Bedrohung für die globale digitale Umwelt dar. Der weitverbreitete Einsatz dieser Technik belastet Netzwerkressourcen, was zu langsamen Browsing-Erfahrungen und einer verschlechterten Leistung für alle führt.

Darüber hinaus ist der Energieverbrauch im Zusammenhang mit Crypto Jacking eine wachsende Sorge für Umweltschützer. Die massive Rechenleistung, die für das Mining von Kryptowährungen erforderlich ist, trägt nicht nur zu höheren Stromrechnungen für Einzelpersonen bei, sondern hat auch eine breitere Auswirkung auf den Energieverbrauch des Planeten. Da immer mehr Geräte zum Crypto Mining gekapert werden, wächst der CO2-Fußabdruck der digitalen Welt weiter, was die Herausforderungen der Klimawandelminderungsmaßnahmen verstärkt.

Erkennung von Crypto-Jacking-Angriffen

Die Kenntnis der Anzeichen eines Crypto-Jacking-Angriffs ist entscheidend, um Ihre Geräte vor dieser heimtückischen Bedrohung zu schützen.

Crypto-Jacking-Angriffe sind in den letzten Jahren immer häufiger geworden, da Cyberkriminelle die Geräte ahnungsloser Benutzer ausnutzen, um ohne deren Zustimmung Kryptowährungen zu schürfen. Diese Angriffe können die Leistung Ihres Geräts erheblich beeinträchtigen und sogar zu Hardware-Schäden führen, wenn sie nicht entdeckt werden.

Häufige Anzeichen von Crypto-Jacking

Achten Sie auf verräterische Anzeichen, dass Ihr Gerät möglicherweise gehackt wurde. Übermäßiger Lüfterlärm, langsame Leistung und ständige Überhitzung sind häufige Indikatoren. Achten Sie auch auf die Ressourcennutzung Ihres Geräts; unerklärliche Spitzen und hohe CPU-Auslastung könnten Warnsignale sein.

Neben diesen Anzeichen ist ein weiteres Symptom von Crypto-Jacking ein plötzlicher Anstieg Ihrer Stromrechnung. Da das Schürfen von Kryptowährungen eine erhebliche Menge an Rechenleistung erfordert, kann das Kapern Ihres Geräts durch Cyberkriminelle zu einem merklichen Anstieg des Energieverbrauchs führen.

Werkzeuge zur Erkennung von Crypto-Jacking

Glücklicherweise gibt es wirksame Werkzeuge, um Crypto-Jacking-Angriffe zu erkennen und zu verhindern. Anti-Malware-Software, Browser-Erweiterungen und Werbeblocker können alle dazu beitragen, Ihre Geräte vor bösartigen Skripten und Coin-Mining-Aktivitäten zu schützen.

Darüber hinaus kann es Ihre Verteidigung gegen Crypto-Jacking verbessern, wenn Sie sich über die neuesten Trends bei Cyber-Bedrohungen informieren und regelmäßig Ihre Sicherheitssoftware aktualisieren. Durch Wachsamkeit und proaktives Handeln können Sie das Risiko, Opfer dieser heimlichen Angriffe zu werden, minimieren.

Verhinderung von Crypto Jacking

Best Practices für Gerätesicherheit

Sichern Sie Ihre Geräte, indem Sie die folgenden Best Practices befolgen:

- Halten Sie Ihr Betriebssystem und Ihre Anwendungen auf dem neuesten Stand, um bekannte Schwachstellen zu beheben.

- Verwenden Sie starke und einzigartige Passwörter für all Ihre Konten.

- Seien Sie vorsichtig beim Klicken auf verdächtige Links oder beim Herunterladen von Dateien aus nicht vertrauenswürdigen Quellen.

- Sichern Sie regelmäßig Ihre wichtigen Dateien auf einem externen Speichermedium oder in der Cloud.

Die Sicherstellung der Sicherheit Ihrer Geräte ist entscheidend, um sie vor potenziellen Bedrohungen wie Crypto Jacking zu schützen. Durch proaktives Handeln und die Implementierung dieser Best Practices können Sie das Risiko, Opfer bösartiger Aktivitäten zu werden, erheblich reduzieren.

Erweiterte Schutzmaßnahmen gegen Crypto Jacking

Wenn Sie Ihre Abwehr gegen Crypto Jacking auf die nächste Stufe heben möchten, sollten Sie Folgendes in Betracht ziehen:

- Installieren Sie Browser-Erweiterungen, die Crypto Mining-Skripte blockieren.

- Verwenden Sie einen seriösen Werbeblocker, um bösartige Anzeigen herauszufiltern.

- Aktivieren Sie eine Firewall, um unbefugten Zugriff auf Ihre Geräte zu verhindern.

- Erwägen Sie die Nutzung eines virtuellen privaten Netzwerks (VPN), um Ihren Internetverkehr zu verschlüsseln und die Privatsphäre zu verbessern.

Diese erweiterten Schutzmaßnahmen bieten eine zusätzliche Sicherheitsebene und verstärken Ihre gesamte Abwehr gegen Crypto Jacking-Versuche. Durch die Kombination dieser Strategien mit den grundlegenden Sicherheitspraktiken können Sie einen robusten Schutzschild schaffen, um Ihre Geräte und Daten vor Cyberbedrohungen zu bewahren.

Reagieren auf Crypto-Jacking-Angriffe

Crypto-Jacking-Angriffe stellen eine zunehmende Bedrohung in der digitalen Welt dar, bei denen Cyberkriminelle die Geräte ahnungsloser Nutzer ausnutzen, um ohne deren Zustimmung Kryptowährungen zu minen. Diese Angriffe können Ihr Gerät verlangsamen, den Akku entleeren und potenziell Ihre sensiblen Informationen gefährden. Es ist wichtig, die Schritte zu kennen, die Sie unternehmen sollten, wenn Sie vermuten, dass Ihr Gerät Opfer eines solchen Angriffs geworden ist.

Schritte, die Sie unternehmen sollten, wenn Sie betroffen sind

Wenn Sie vermuten, dass Ihr Gerät Opfer eines Crypto-Jacking-Angriffs geworden ist, sollten Sie Folgendes tun:

- Trennen Sie Ihr Gerät vom Internet, um laufende Mining-Aktivitäten zu stoppen.

- Scannen Sie Ihr Gerät gründlich mit einer renommierten Anti-Malware-Software.

- Entfernen Sie alle identifizierten Bedrohungen und bösartige Software.

- Aktualisieren Sie Ihre Sicherheitssoftware und wenden Sie alle verfügbaren Patches an.

Darüber hinaus ist es ratsam, die Leistung Ihres Geräts nach dem Angriff zu überwachen, um sicherzustellen, dass keine verbleibenden Auswirkungen oder versteckte Malware vorhanden sind.

Erholung von einem Crypto-Jacking-Angriff

Die Erholung von einem Crypto-Jacking-Angriff kann ein herausfordernder Prozess sein, der Sorgfalt und Vorsicht erfordert. Die Wiederherstellung Ihres Geräts aus einem Backup, das vor dem Angriff erstellt wurde, kann dazu beitragen, bösartige Software zu entfernen, die möglicherweise installiert wurde. Darüber hinaus ist es unerlässlich, alle Ihre Passwörter zu ändern, insbesondere diejenigen, die mit sensiblen Konten verbunden sind, um weiteren unbefugten Zugriff zu verhindern.

Erwägen Sie, zusätzliche Sicherheitsmaßnahmen wie die Zwei-Faktor-Authentifizierung zu implementieren, um Ihre Abwehr gegen zukünftige Angriffe zu stärken. Indem Sie diese proaktiven Schritte unternehmen, können Sie die Sicherheit Ihrer Geräte erhöhen und das Risiko verringern, Opfer von Crypto-Jacking-Betrügereien zu werden.

Häufig gestellte Fragen

Was ist Krypto-Jacking?

Krypto-Jacking bezeichnet die unautorisierte Nutzung der Rechenleistung Ihrer Geräte zum Schürfen von Kryptowährungen, oft ohne Ihr Wissen oder Ihre Zustimmung.

Krypto-Jacking ist in den letzten Jahren zu einer weit verbreiteten Cyber-Bedrohung geworden, bei der Hacker Schwachstellen in Systemen ausnutzen, um die Rechenleistung für ihren eigenen Vorteil zu kapern. Diese Praxis kann zu erhöhten Stromrechnungen, einer verkürzten Lebensdauer der Geräte und einer beeinträchtigten Leistung führen.

Wie kann ich erkennen, ob mein Gerät Opfer von Krypto-Jacking geworden ist?

Achten Sie auf Anzeichen wie Überhitzung, langsame Leistung und unerwartete CPU-Spitzen. Darüber hinaus können die Nutzung von Anti-Malware-Software und Browser-Erweiterungen, die Krypto-Mining-Skripte blockieren, helfen, Krypto-Jacking-Angriffe zu erkennen und zu verhindern.

Ein weiteres Indiz für Krypto-Jacking ist ein plötzliches Ansteigen des Lüftergeräuschs Ihres Geräts, da es härter arbeitet, um den erhöhten Rechenanforderungen durch die Mining-Aktivitäten gerecht zu werden. Die regelmäßige Überwachung der Leistung Ihres Geräts kann Ihnen helfen, ungewöhnliches Verhalten zu erkennen.

Wie kann ich Krypto-Jacking verhindern?

Verhindern Sie Krypto-Jacking-Angriffe, indem Sie gute Sicherheitsgewohnheiten für Ihre Geräte pflegen, wie zum Beispiel das regelmäßige Aktualisieren Ihres Betriebssystems und Ihrer Anwendungen, die Verwendung starker und einzigartiger Passwörter und Vorsicht beim Herunterladen von Dateien oder Klicken auf verdächtige Links. Erwägen Sie zudem die Installation von Browser-Erweiterungen und Ad-Blockern, die bösartige Skripte und Anzeigen filtern.

Darüber hinaus kann es Ihnen helfen, sich über die neuesten Krypto-Jacking-Techniken und -Trends zu informieren, um den Cyberkriminellen einen Schritt voraus zu sein. Indem Sie sich und Ihr Team über die Risiken im Zusammenhang mit Krypto-Jacking aufklären, können Sie robuste Sicherheitsmaßnahmen implementieren.

Was soll ich tun, wenn ich Opfer von Krypto-Jacking geworden bin?

Wenn Sie einen Krypto-Jacking-Angriff vermuten, trennen Sie Ihr Gerät vom Internet, scannen Sie nach Malware, entfernen Sie Bedrohungen und aktualisieren Sie Ihre Sicherheitssoftware. Diese Schritte helfen, die Auswirkungen des Angriffs zu mindern.

Nachdem Sie die unmittelbare Bedrohung durch Krypto-Jacking behoben haben, sollten Sie eine gründliche Sicherheitsprüfung durchführen, um eventuelle Schwachstellen zu identifizieren, die ausgenutzt wurden. Die Implementierung von Multi-Faktor-Authentifizierung, Netzwerksegmentierung und Intrusion-Detection-Systemen kann Ihre Verteidigung gegen zukünftige Angriffe stärken.

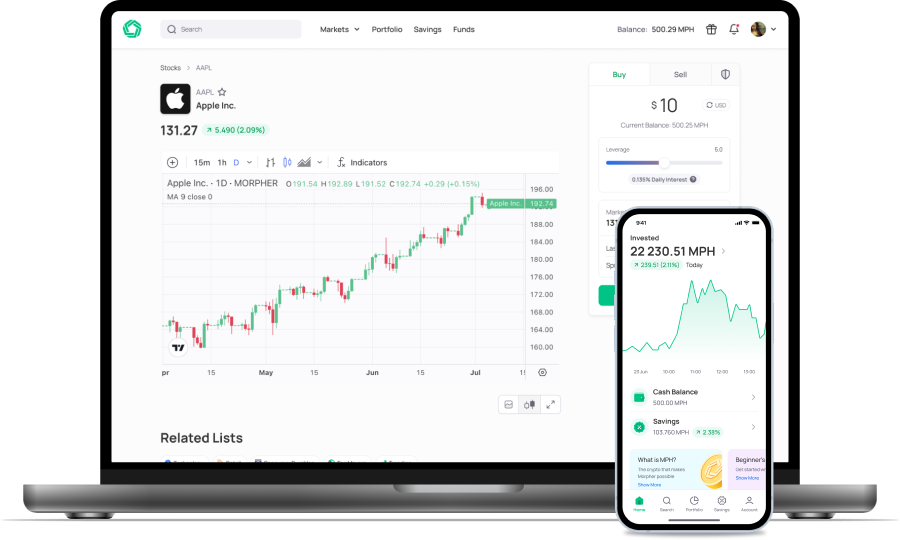

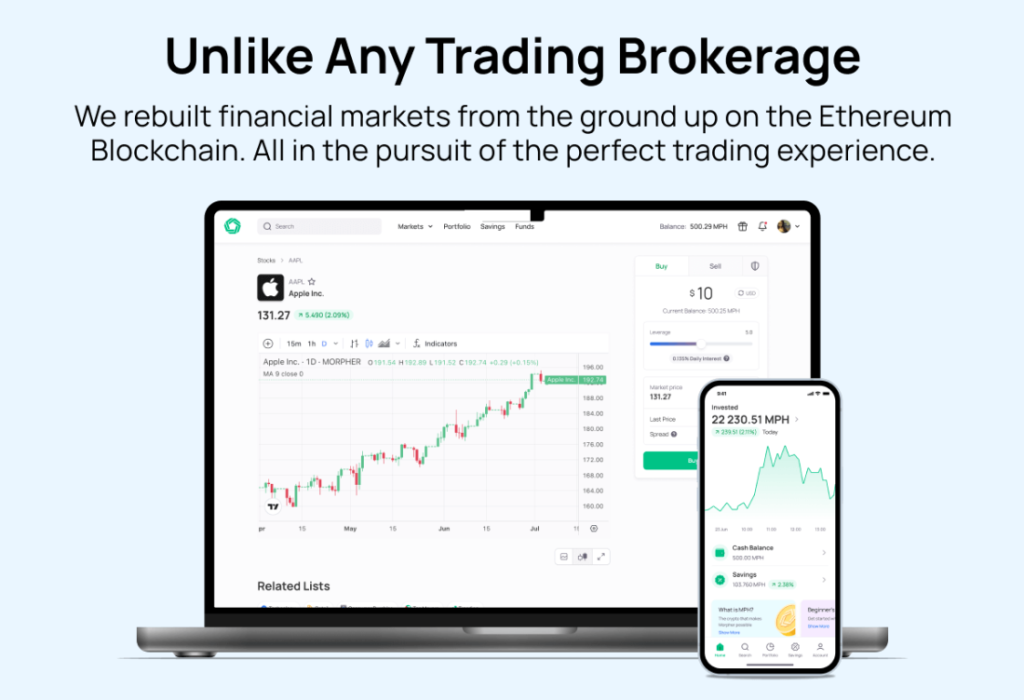

Obwohl es entscheidend ist, Ihre Geräte vor Krypto-Jacking zu schützen, ist es ebenso wichtig, dass Ihre Investitionen sicher und effizient sind. Entdecken Sie die Zukunft des Handels mit Morpher, einer Plattform, die die Sicherheit und Innovation der Blockchain-Technologie verkörpert. Mit Morpher können Sie über eine Vielzahl von Märkten ohne Gebühren, mit unendlicher Liquidität und der Sicherheit einer nicht-verwahrenden Wallet handeln. Nutzen Sie die Möglichkeiten des Fractional Investing, Short Selling und Hebelwirkung bis zu 10x, um Ihre Handelsstrategie zu verbessern. Melden Sie sich an und erhalten Sie Ihren kostenlosen Anmeldebonus noch heute und treten Sie einer Gemeinschaft von Investoren bei, die den globalen Handel revolutionieren.

Haftungsausschluss: Alle Investitionen sind mit Risiken verbunden und die bisherige Performance eines Wertpapiers, einer Branche, eines Sektors, eines Marktes, eines Finanzprodukts, einer Handelsstrategie oder des Handels einer Einzelperson ist keine Garantie für zukünftige Ergebnisse oder Erträge. Anleger sind voll verantwortlich für alle von ihnen getroffenen Anlageentscheidungen. Solche Entscheidungen sollten ausschließlich auf einer Bewertung ihrer finanziellen Umstände, Anlageziele, Risikobereitschaft und Liquiditätsbedürfnisse basieren. Dieser Beitrag stellt keine Anlageberatung dar

Schmerzfreier Handel für alle

Hunderte von Märkten an einem Ort - Apple, Bitcoin, Gold, Uhren, NFTs, Sneaker und vieles mehr.

Schmerzfreier Handel für alle

Hunderte von Märkten an einem Ort - Apple, Bitcoin, Gold, Uhren, NFTs, Sneaker und vieles mehr.