Атака повторного входа: как она работает и как её предотвратить

Как эксперт в области кибербезопасности, я сталкивался с многочисленными угрозами и атаками, но одна из них, которая никогда не перестает меня удивлять, — это атака повторного входа. В этой статье я подробно рассмотрю нюансы этой атаки и объясню, как она работает, какое влияние она может оказать и, что самое важное, как ее предотвратить.

Основы атаки повторного входа

Определение и объяснение

Атака повторного входа - это тип уязвимости, который возникает, когда контракт или программа, особенно в системах на основе блокчейна, позволяют многократные взаимодействия с одной ненадежной стороной до завершения предыдущего взаимодействия. Эту уязвимость может использовать злоумышленник для многократного вызова функции в контракте, нарушая предусмотренный порядок и потенциально получая несанкционированный доступ или манипулируя системой.

Понимание серьезности атак повторного входа имеет решающее значение в области кибербезопасности, особенно в контексте смарт-контрактов и децентрализованных приложений. Эти атаки представляют значительную угрозу для целостности и безопасности блокчейн сетей, так как они могут привести к финансовым потерям и компрометации конфиденциальных данных.

Механизм атаки повторного входа

Давайте уделим немного времени, чтобы понять основной механизм атаки повторного входа. В типичной транзакции есть последовательность проверок и операций, которые необходимо завершить перед переходом к следующей транзакции. Однако в случае атаки повторного входа злоумышленник повторно входит в ту же функцию, пока она еще выполняется, используя этот изъян в модели параллелизма.

В результате злоумышленник получает контроль над потоком выполнения и может многократно вызывать функцию до завершения предыдущего выполнения. Это позволяет ему манипулировать системой, выводить средства или инициировать нежелательные действия.

Разработчикам необходимо внедрять соответствующие меры безопасности, такие как использование мьютекс-замков или обеспечение выполнения критически важных изменений состояния до внешних вызовов, чтобы предотвратить атаки повторного входа. Кроме того, проведение тщательных обзоров кода и аудитов безопасности может помочь выявить и устранить потенциальные уязвимости до развертывания, обеспечивая целостность системы.

Влияние атак повторного входа

Потенциальные риски и последствия

Влияние успешной атаки повторного входа может быть разрушительным. Вот некоторые потенциальные риски и последствия, о которых должны знать организации и частные лица:

- Финансовые потери: Атаки повторного входа могут привести к несанкционированному доступу к средствам, позволяя злоумышленникам выводить ресурсы.

- Утечки данных: Эксплуатация уязвимостей повторного входа может привести к раскрытию конфиденциальной информации, что ставит под угрозу данные пользователей и их приватность.

- Ущерб репутации: Успешные атаки повторного входа могут нанести ущерб репутации организаций и отпугнуть пользователей от их услуг.

Кроме того, атаки повторного входа могут иметь каскадные эффекты, влияя не только на немедленную финансовую и информационную безопасность организации, но и на ее долгосрочную жизнеспособность и устойчивость. Последствия таких атак часто включают дорогостоящие усилия по восстановлению, юридические баталии и потерю доверия клиентов, на восстановление которого могут уйти годы.

Крайне важно, чтобы организации инвестировали в надежные меры кибербезопасности, проводили регулярные аудиты безопасности и были в курсе последних угроз безопасности и лучших практик для снижения рисков, связанных с атаками повторного входа.

Известные случаи атак повторного входа

Один из известных случаев, связанный с атакой повторного входа, произошел с DAO (Децентрализованная автономная организация) в 2016 году. Злоумышленники использовали уязвимость повторного входа в смарт-контракте, что привело к утечке средств на миллионы долларов из DAO.

Этот случай стал сигналом тревоги для блокчейн-сообщества, подчеркнув необходимость надежных мер безопасности и тщательных аудитов смарт-контрактов для предотвращения таких атак.

Как работают атаки повторного входа

Процесс атаки повторного входа

Теперь давайте углубимся в механизм работы атаки повторного входа. Хотя точные шаги и техники могут варьироваться в зависимости от целевой системы, общий процесс остается схожим:

- Атакующий выявляет уязвимый контракт или функцию с уязвимостью повторного входа.

- Он инициирует транзакцию, которая вызывает уязвимую функцию.

- Вместо полного выполнения функции, атакующий стратегически вызывает уязвимость повторного входа, позволяя ему повторно войти в функцию, пока она еще выполняется.

- Повторно входя в функцию, атакующий получает контроль над выполнением и может манипулировать системой в свою пользу.

Понимание технических аспектов

Атаки повторного входа эксплуатируют концепцию рекурсии, когда функция вызывает саму себя во время выполнения. Тщательно манипулируя временем и порядком вызова функций, атакующий может нарушить задуманную логику и получить несанкционированный доступ.

Один из способов предотвратить атаки повторного входа — внедрить мьютексы или проверки переменных состояния, чтобы предотвратить множественные вызовы уязвимой функции в рамках одной транзакции. Это помогает гарантировать завершение выполнения функции перед дальнейшим взаимодействием.

Кроме того, важно, чтобы разработчики проводили тщательные аудиты безопасности и обзоры кода для выявления и устранения потенциальных уязвимостей повторного входа в смарт-контрактах. Внедрение лучших практик, таких как использование новейших версий компиляторов, следование рекомендациям по безопасному программированию и использование автоматизированных инструментов анализа, позволяет значительно снизить риск атак повторного входа.

Также важно информировать заинтересованные стороны о рисках, связанных с атаками повторного входа, и продвигать подход «безопасность прежде всего» в блокчейн-сообществе. Сотрудничество между разработчиками, аудиторами и экспертами по безопасности необходимо для того, чтобы опережать эволюционирующие угрозы и защищать децентрализованные приложения от злонамеренных действий.

Предотвращение атак повторного входа

Лучшие практики для предотвращения

Предотвращение атак повторного входа требует проактивного подхода к безопасности. Вот некоторые лучшие практики, которые стоит учитывать:

- Следуйте практикам безопасного программирования: Применяйте безопасные практики программирования при разработке смарт-контрактов или приложений, чтобы минимизировать уязвимости.

- Аудит и тестирование контрактов: Проводите тщательные аудиты и оценки безопасности смарт-контрактов для выявления и устранения потенциальных уязвимостей повторного входа.

- Использование мьютексных замков: Реализуйте мьютексные замки или проверки переменных состояния для предотвращения повторных вызовов в рамках одной транзакции.

- Реализация белых списков: Используйте белые списки для ограничения взаимодействий с доверенными контрактами или сторонами, что уменьшает поверхность для атак.

Инструменты и техники для защиты

Существуют различные инструменты и техники, которые могут помочь в предотвращении и обнаружении уязвимостей повторного входа:

- Автоматизированные инструменты анализа безопасности: Используйте инструменты, такие как MythX, Oyente или Securify, для анализа смарт-контрактов и выявления потенциальных уязвимостей, включая проблемы повторного входа.

- Обновления виртуальной машины Ethereum (EVM): Отслеживайте обновления EVM и внедряйте последние улучшения безопасности для уменьшения уязвимостей повторного входа.

- Аудиты безопасности: Привлекайте авторитетные фирмы, занимающиеся аудитом безопасности, для проведения всесторонних аудитов ваших смарт-контрактов, чтобы убедиться в их устойчивости к атакам повторного входа.

Будущее атак с повторным входом

Прогнозируемые тенденции и разработки

По мере развития технологий развиваются и векторы атак. Для специалистов по безопасности и разработчиков крайне важно быть в курсе возникающих тенденций и проактивно устранять потенциальные уязвимости.

Одной из областей, вызывающих беспокойство, является растущая сложность смарт-контрактов и постоянно развивающаяся природа технологии блокчейн. Эта сложность может открыть новые пути для эксплуатации, включая уязвимости повторного входа. Поэтому постоянные исследования, сотрудничество в отрасли и непрерывные оценки безопасности необходимы для того, чтобы опережать потенциальных злоумышленников.

Опережая атаки с повторным входом

Как эксперт в данной области, я не могу не подчеркнуть важность бдительности в отношении атак с повторным входом. Организации должны уделять приоритетное внимание регулярным оценкам безопасности, аудиту кода и внедрению передовых практик для укрепления своих систем против таких уязвимостей. Развивая менталитет, ориентированный на безопасность, мы можем минимизировать риск, связанный с атаками с повторным входом, и защитить целостность систем на базе блокчейна.

Часто задаваемые вопросы

Что такое атака повторного входа?

Атака повторного входа - это уязвимость, позволяющая злоумышленнику многократно вызывать функцию до ее завершения, потенциально получая несанкционированный доступ или манипулируя системой.

Как атаки повторного входа могут повлиять на организации и частных лиц?

Атаки повторного входа могут привести к финансовым потерям, утечкам данных и ущербу репутации, среди прочих последствий.

Какие известные инциденты связаны с атаками повторного входа?

Один из известных инцидентов - это инцидент с DAO в 2016 году, когда миллионы долларов были выведены из DAO из-за уязвимости повторного входа в смарт-контракте.

Какие меры предосторожности против атак повторного входа?

Меры предосторожности включают соблюдение безопасных практик программирования, проведение аудитов и тестирования, внедрение мьютексов и использование белых списков для ограничения взаимодействий.

Какие инструменты и техники могут помочь в предотвращении атак повторного входа?

Автоматизированные инструменты анализа безопасности, обновления Ethereum Virtual Machine и аудиты безопасности, проводимые авторитетными фирмами, могут помочь в предотвращении и обнаружении уязвимостей повторного входа.

Как организациям и разработчикам готовиться к будущим атакам повторного входа?

Постоянные исследования, сотрудничество в отрасли и непрерывные оценки безопасности являются ключевыми для опережения новых тенденций и устранения потенциальных уязвимостей.

Помните, бдительность и проактивные меры безопасности - это ключ к снижению рисков, связанных с атаками повторного входа. Оставайтесь в курсе, оставайтесь в безопасности!

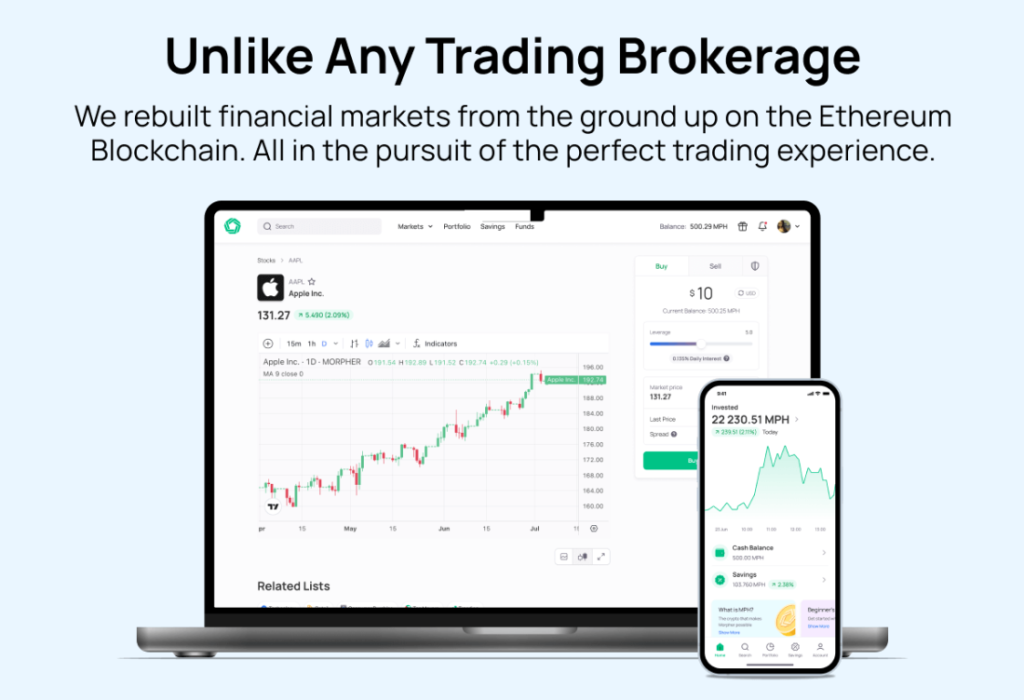

Пока вы остаетесь бдительными в отношении атак повторного входа и других угроз кибербезопасности, рассмотрите возможность поднять свой трейдинг на новый уровень с Morpher. Наша инновационная платформа предлагает безопасный, без комиссий опыт торговли на множестве рынков, включая акции, криптовалюты и другие. С такими функциями, как дробные инвестиции, короткие продажи и до 10x кредитного плеча, Morpher дает вам возможность торговать умнее и эффективнее. Примите будущее инвестирования с безопасностью и контролем нашего некостодиального Morpher Wallet. Зарегистрируйтесь и получите ваш бесплатный бонус за регистрацию сегодня и присоединяйтесь к революции торговли на основе блокчейна.

Отказ от ответственности: Все инвестиции связаны с риском, и прошлые результаты ценных бумаг, отраслей, секторов, рынков, финансовых продуктов, торговых стратегий или индивидуальной торговли не гарантируют будущих результатов или доходов. Инвесторы несут полную ответственность за любые инвестиционные решения, которые они принимают. Такие решения должны основываться исключительно на оценке их финансового положения, инвестиционных целей, толерантности к риску и потребностей в ликвидности. Этот пост не является инвестиционным советом.

Универсальная торговая платформа

Сотни рынков в одном месте - Apple, Bitcoin, золото, часы, NFT, кроссовки и многое другое.

Универсальная торговая платформа

Сотни рынков в одном месте - Apple, Bitcoin, золото, часы, NFT, кроссовки и многое другое.