Tokenización de Datos: La Guía Completa para Principiantes y Expertos

La tokenización de datos es una técnica crucial para garantizar la seguridad y privacidad de la información sensible. En esta guía completa, profundizaremos en el mundo de la tokenización de datos, revelando su definición, importancia, diversos tipos, estrategias de implementación y tendencias futuras.

Entendiendo la Tokenización de Datos

Definición e Importancia de la Tokenización de Datos

La tokenización de datos es el proceso de sustituir datos sensibles por un equivalente no sensible, conocido como token. Este token se utiliza como una representación de los datos originales, permitiendo su almacenamiento, transmisión y procesamiento seguros sin exponer la información sensible real.

Asegurar la confidencialidad e integridad de los datos sensibles es primordial en el entorno digital actual, donde las amenazas cibernéticas están en constante evolución. Las organizaciones que manejan datos deben adoptar medidas de seguridad robustas para proteger la información que procesan.

La tokenización juega un papel crucial en la protección de datos, proporcionando una capa adicional de seguridad en comparación con las técnicas de cifrado tradicionales. A diferencia del cifrado, que retiene los datos originales en una forma reversible, la tokenización reemplaza los datos originales con un sustituto irreversible, haciéndolos inútiles para partes no autorizadas.

Al emplear la tokenización de datos, las organizaciones pueden minimizar el riesgo de brechas de datos, proteger la privacidad del cliente y mantener el cumplimiento de las regulaciones de protección de datos.

Consejo personal: Como experto en seguridad de datos, he presenciado el poder transformador de la tokenización de datos en proteger información sensible. Al adoptar esta técnica, las empresas pueden no solo mejorar su seguridad de datos, sino también obtener una ventaja competitiva al construir confianza con los clientes que valoran su privacidad.

Cómo Funciona la Tokenización de Datos

La tokenización de datos implica un proceso de tres pasos: generación de tokens, tokenización y emparejamiento de tokens.

- Generación de Tokens: Al recibir datos sensibles, un sistema de tokenización genera un token único. Este token actúa como un identificador para los datos originales y se utiliza a lo largo de su ciclo de vida.

- Tokenización: Los datos sensibles son reemplazados por el token generado, asegurando que la información original ya no sea accesible directamente. Estos datos tokenizados pueden ser almacenados, transmitidos y procesados de manera segura sin comprometer su confidencialidad.

- Emparejamiento de Tokens: Cuando es necesario, el sistema de tokenización puede recuperar los datos originales asociados con el token, permitiendo a los usuarios autorizados acceder a la información de manera controlada.

La tokenización de datos puede ocurrir en varias etapas, incluyendo en el punto de recolección, durante la transmisión o antes del almacenamiento en una base de datos.

Al implementar la tokenización de datos, las organizaciones pueden reducir significativamente el riesgo de exposición de información sensible, incluso en el caso de una brecha, ya que los datos tokenizados robados no tienen sentido sin acceso al sistema de tokenización.

El Papel de la Tokenización de Datos en la Seguridad de los Datos

Protegiendo Información Sensible

La tokenización de datos proporciona un mecanismo de defensa robusto contra las brechas de datos y el acceso no autorizado. Al reemplazar los datos sensibles con tokens, las organizaciones pueden asegurar que incluso si los datos tokenizados son comprometidos, la información sensible real permanezca segura.

La tokenización también minimiza el alcance de las auditorías de cumplimiento, ya que los datos tokenizados ya no se clasifican como datos sensibles. Esto ayuda a las organizaciones a agilizar sus auditorías, reducir costos y simplificar sus esfuerzos de cumplimiento.

Cumplimiento con las Regulaciones de Privacidad de Datos

Las regulaciones de privacidad de datos, como el Reglamento General de Protección de Datos (GDPR) y la Ley de Privacidad del Consumidor de California (CCPA), imponen requisitos estrictos sobre la protección de la información personal. La tokenización de datos puede ayudar a las organizaciones a cumplir con estas obligaciones regulatorias al pseudonimizar los datos sensibles y limitar el acceso a la información real.

Por ejemplo, las organizaciones sujetas al GDPR pueden aprovechar la tokenización de datos para anonimizar los datos personales, dejándolos fuera del alcance de la regulación mientras mantienen su utilidad para las operaciones comerciales.

¿Son los datos tokenizados y los datos encriptados lo mismo?

No, aunque ambas técnicas tienen como objetivo proteger la información sensible, existen algunas diferencias fundamentales. La tokenización reemplaza los datos originales con un token sustituto, mientras que la encriptación transforma los datos utilizando un algoritmo y una clave criptográfica. La tokenización ofrece una capa adicional de seguridad al eliminar la posibilidad de ingeniería inversa de los datos originales a partir del token.

Diferentes Tipos de Tokenización de Datos

Tokenización de Datos Estática y Dinámica

La tokenización de datos estática implica reemplazar la información sensible con un token fijo que permanece igual a lo largo del tiempo. Este enfoque es adecuado para datos que no cambian con frecuencia, como los números de Seguridad Social o los números de licencia de conducir.

Por otro lado, la tokenización de datos dinámica genera tokens únicos cada vez que se procesa información sensible. Este enfoque se utiliza comúnmente para datos que requieren actualizaciones frecuentes, tales como transacciones con tarjetas de crédito o registros médicos. La tokenización dinámica asegura que, incluso si se realizan múltiples transacciones utilizando los mismos datos, cada transacción sea representada por un token distinto.

Tokenización de Datos de Pago y No Pago

La tokenización de datos de pago se centra en asegurar la información de tarjetas de crédito y otros detalles financieros. Al tokenizar los datos de pago, las organizaciones pueden minimizar el riesgo de violaciones de datos y fraudes. Los datos de pago tokenizados pueden ser almacenados y transmitidos de manera segura, manteniendo la conformidad con los estándares de la industria de pagos.

La tokenización de datos no relacionados con pagos se utiliza para proteger otros tipos de información sensible, como la información de identificación personal (PII), registros de salud o propiedad intelectual. La tokenización de datos de no pago mejora la privacidad y la protección de datos, particularmente en industrias con estrictos requisitos de cumplimiento.

Implementación de la Tokenización de Datos en su Empresa

Pasos para Implementar la Tokenización de Datos

Implementar la tokenización de datos requiere una planificación y ejecución cuidadosa. Aquí están los pasos clave a considerar:

- Identificar los datos sensibles: Determine qué elementos de datos requieren protección basándose en su sensibilidad y el impacto potencial en las personas si se ven comprometidos.

- Elegir una solución de tokenización: Seleccione una solución de tokenización confiable que se alinee con los requisitos de seguridad y cumplimiento de su organización.

- Integrar el sistema de tokenización: Integre la solución de tokenización elegida en su infraestructura de TI existente, asegurando compatibilidad y escalabilidad.

- Mapear el flujo de datos: Identifique los puntos en su flujo de datos donde debería ocurrir la tokenización, como durante la ingesta de datos, en la capa de aplicación o en los sistemas de almacenamiento.

- Probar y validar: Pruebe minuciosamente el sistema de tokenización para asegurar su efectividad y compatibilidad con los procesos de su empresa.

- Capacitar a los empleados: Proporcione capacitación a los empleados para asegurarse de que entiendan el proceso de tokenización y sus implicaciones en sus tareas diarias.

Elegir el Proveedor Adecuado de Tokenización de Datos

Al seleccionar un proveedor de tokenización de datos, considere lo siguiente:

- Seguridad: Asegúrese de que el proveedor implemente medidas de seguridad sólidas para proteger el sistema de tokenización y los datos sensibles que maneja.

- Escalabilidad: Evalúe la capacidad del proveedor para manejar el volumen de datos y los requisitos de crecimiento de su organización.

- Cumplimiento: Verifique que el proveedor cumpla con las regulaciones relevantes de protección de datos y privacidad, especialmente si su industria tiene obligaciones específicas de cumplimiento.

- Integración: Evalúe la compatibilidad del proveedor con su infraestructura de TI existente para asegurar un proceso de integración sin problemas.

- Soporte: Considere el nivel de soporte técnico y asistencia que ofrece el proveedor para abordar cualquier problema o preocupación que pueda surgir.

Al evaluar cuidadosamente a los proveedores potenciales, puede asegurarse de que la implementación de la tokenización de datos sea exitosa y satisfaga las necesidades de su organización.

El Futuro de la Tokenización de Datos

Tendencias Emergentes en la Tokenización de Datos

A medida que la tecnología continúa evolucionando, el campo de la tokenización de datos también avanza para abordar nuevos desafíos. Aquí algunas tendencias emergentes:

- Tokenización homomórfica: La encriptación homomórfica se está integrando con técnicas de tokenización, permitiendo realizar cálculos en datos tokenizados sin necesidad de descifrarlos, mejorando aún más la seguridad y privacidad de la información sensible.

- Tokenización para entornos en la nube: Con la creciente adopción de la computación en la nube, las soluciones de tokenización se están diseñando específicamente para entornos en la nube, asegurando la protección de datos en infraestructuras distribuidas y escalables.

Estas tendencias destacan el compromiso de la industria para fortalecer la seguridad y privacidad de los datos, ofreciendo soluciones innovadoras para combatir amenazas en evolución.

Desafíos y Oportunidades en la Tokenización de Datos

Aunque la tokenización de datos ofrece numerosas ventajas, hay desafíos que superar. Algunos de los desafíos clave incluyen:

- Impacto en el rendimiento: La tokenización puede introducir una sobrecarga de procesamiento, requiriendo que las organizaciones optimicen sus sistemas para mantener niveles de rendimiento aceptables.

- Integración de datos: Integrar datos tokenizados con sistemas y procesos existentes puede requerir desarrollo y personalización adicionales.

A pesar de estos desafíos, la tokenización de datos presenta oportunidades significativas para que las organizaciones mejoren su postura de seguridad de datos, cumplan con las regulaciones y generen confianza con sus clientes.

Preguntas Frecuentes (FAQs)

¿Qué es la tokenización de datos?

La tokenización de datos es un método de reemplazar información sensible, como números de tarjetas de crédito o números de seguridad social, con tokens no sensibles. Estos tokens actúan como sustitutos, permitiendo un almacenamiento, transmisión y procesamiento de datos seguros.

¿En qué se diferencia la tokenización de datos de la encriptación?

La tokenización de datos reemplaza los datos originales con un token, mientras que la encriptación transforma los datos utilizando un algoritmo y una clave criptográfica. La tokenización ofrece una capa adicional de seguridad al hacer casi imposible la ingeniería inversa de los datos originales a partir del token.

¿Por qué es importante la tokenización de datos para la seguridad de la información?

La tokenización de datos desempeña un papel vital en la seguridad de la información al minimizar el riesgo de brechas de datos y acceso no autorizado. Protege información sensible, como Información de Identificación Personal (PII), y ayuda a las organizaciones a cumplir con las regulaciones de privacidad de datos.

¿Cuáles son los diferentes tipos de tokenización de datos?

Los dos principales tipos de tokenización de datos son la tokenización estática y la tokenización dinámica. La tokenización estática utiliza tokens fijos, mientras que la tokenización dinámica genera tokens únicos para cada instancia de datos sensibles.

¿Cómo puedo implementar la tokenización de datos en mi empresa?

Para implementar la tokenización de datos, es necesario identificar los datos sensibles, elegir una solución de tokenización, integrar el sistema en su infraestructura de TI, mapear el flujo de datos, probar el sistema y capacitar a sus empleados. También es crucial elegir un proveedor de tokenización de datos confiable que cumpla con sus requisitos de seguridad, cumplimiento y escalabilidad.

¿Qué depara el futuro para la tokenización de datos?

El futuro de la tokenización de datos incluye tendencias como la tokenización homomórfica, que permite realizar cálculos sobre datos tokenizados sin desencriptarlos, y soluciones de tokenización diseñadas específicamente para entornos en la nube. Estos avances demuestran el compromiso de la industria con la evolución y mejora de las medidas de seguridad de datos.

¿Existen desafíos asociados con la tokenización de datos?

Aunque la tokenización de datos ofrece beneficios significativos, pueden surgir desafíos como el impacto en el rendimiento y la integración de datos. Las organizaciones deben abordar estos desafíos optimizando sus sistemas y asegurando una integración fluida con la infraestructura existente.

En conclusión, la tokenización de datos es una técnica esencial para proteger información sensible, garantizar el cumplimiento de las regulaciones de privacidad de datos y generar confianza con los clientes. Al comprender el concepto, los tipos, los pasos de implementación y las tendencias futuras de la tokenización de datos, las organizaciones pueden mantenerse a la vanguardia en el mantenimiento de una sólida seguridad de datos en un panorama digital en constante evolución.

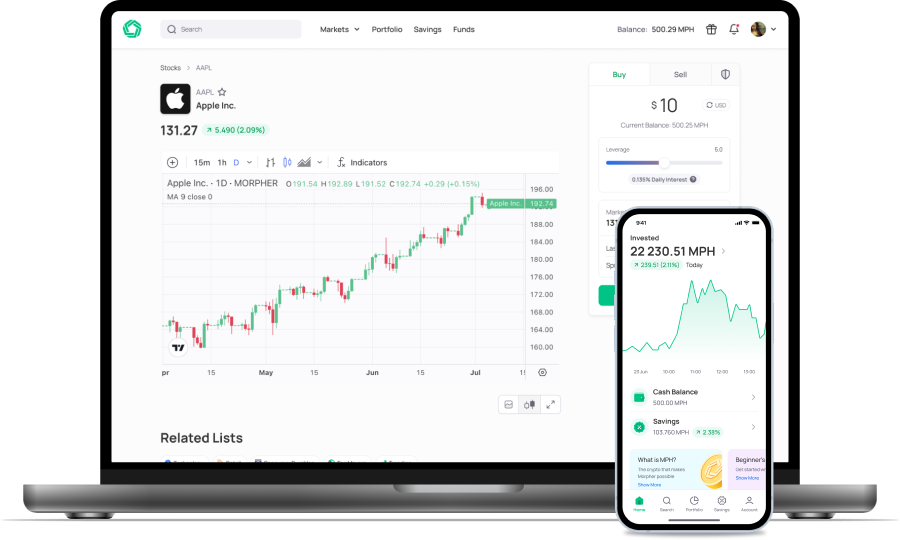

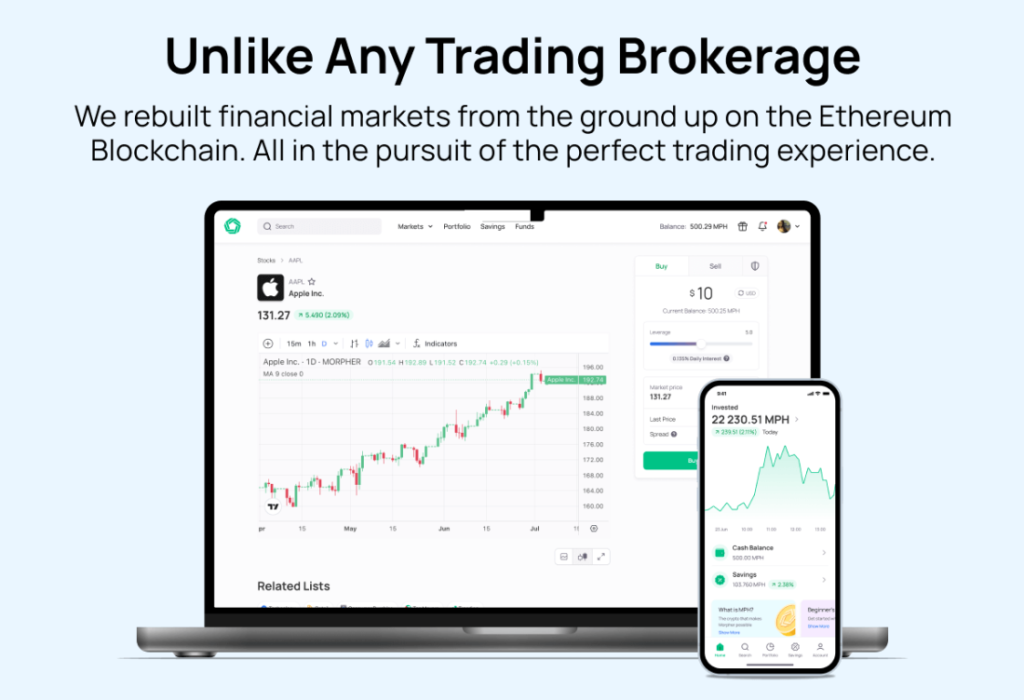

¿Listo para llevar tu estrategia de inversión al siguiente nivel mientras aseguras la máxima seguridad para tus transacciones? No busques más allá de Morpher, la plataforma de trading pionera que aprovecha el poder de la tecnología blockchain para el trading sin comisiones, liquidez infinita y una experiencia de trading verdaderamente única. Con Morpher, puedes participar en inversiones fraccionadas, ventas en corto y apalancamiento de hasta 10x en una variedad de clases de activos, todo mientras mantienes el control con una billetera no custodial. Abraza el futuro del trading y Regístrate y Obtén tu Bono de Registro Gratis hoy para transformar la forma en que inviertes.

Descargo de responsabilidad: Todas las inversiones conllevan riesgos y el rendimiento pasado de un valor, industria, sector, mercado, producto financiero, estrategia de trading o trading individual no garantiza resultados o rendimientos futuros. Los inversores son totalmente responsables de cualquier decisión de inversión que tomen. Tales decisiones deben basarse únicamente en una evaluación de sus circunstancias financieras, objetivos de inversión, tolerancia al riesgo y necesidades de liquidez. Esta publicación no constituye asesoramiento de inversión.

Comercio sin complicaciones para todos

Cientos de mercados en un solo lugar - Apple, Bitcoin, Oro, Relojes, NFTs, Zapatillas y mucho más.

Comercio sin complicaciones para todos

Cientos de mercados en un solo lugar - Apple, Bitcoin, Oro, Relojes, NFTs, Zapatillas y mucho más.